Basiskonfiguration

Nachdem die Installation ordnungsgemäß durchgeführt wurde, werden die Services automatisch mit den folgenden Standardeinstellungen gestartet.

Die Basiskonfiguration erfolgt mit dem Programm “config_smartware.sh”. Das Programm ist im Installationsverzeichnis der Software abgelegt.

Um die Basiskonfiguration zu starten, das Skript “~/smartWARE_452.5.0.0.14/config_smartware.sh” ausführen. Mittels einer textbasierten Menüführung können die Parameter geändert werden.

Folgende Konfigurationsmöglichkeiten stehen zur Verfügung:

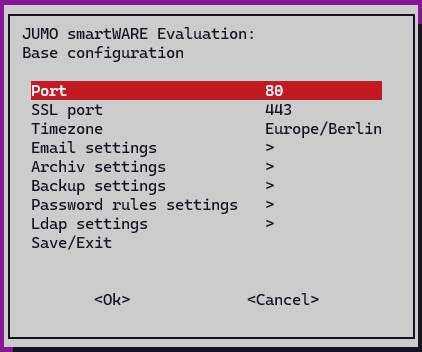

Nach dem Start der Basiskonfiguration öffnet sich das folgende Fenster:

Für den erfolgreichen Betrieb von JUMO smartWARE Evaluation ist die Eingabe der korrekten Parameter entscheidend. Im Folgenden wird die Durchführung der Basiskonfiguration beschrieben.

Portkonfiguration

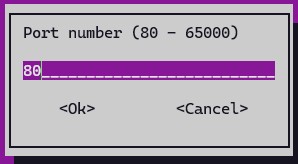

Das Gerät, das die Daten an die JUMO smartWARE Evaluation sendet, ist mit einem Port verbunden. Standardmäßig ist die Portnummer “80” voreingestellt. Ist der Port bereits durch ein anderes Programm belegt, kann der Port geändert werden.

Durch Drücken der Enter-Taste auf “Port” öffnet sich das Eingabefenster, in dem die Portnummer bearbeitet werden kann. Die Änderung wird mit “Ok” bestätigt und wird mit dem nächsten Start der JUMO smartWARE Evaluation aktiv.

Wenn die Ports geändert wurden, muss beim Zugriff auf die GUI im Browser der entsprechende Port mit angegeben werden. Nachfolgend ein paar Beispiele:

Generell ist eine Kommunikation über HTTP oder HTTPS möglich. Hierfür können zwei getrennte Ports konfiguriert werden.

Port = HTTP

SSL-Port = HTTPS

Wird der Standardport in der JUMO Config smartWARE anpasst, muss auch die Datastore URL in den Einstellungen des Datastore Gateways im WebCockpit angepasst werden.

Beispiel:

Wird der SSL-Port auf “5443” abgeändert, lautet die Datastore URL “eval2.jumo.digital:5443/store”.

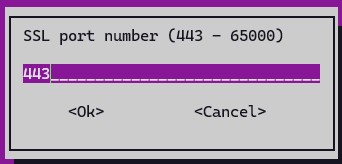

SSL-Portbelegung (HTTPS)

Standardmäßig ist die SSL-Portnummer “443” voreingestellt. Ist der SSL-Port bereits durch ein anderes Programm belegt, kann der Port geändert werden.

Durch Drücken der Enter-Taste auf “SSL port” öffnet sich das Eingabefenster, in dem die Portnummer bearbeitet werden kann. Die Änderung wird mit “Ok” bestätigt und wird mit dem nächsten Start der JUMO smartWARE Evaluation aktiv.

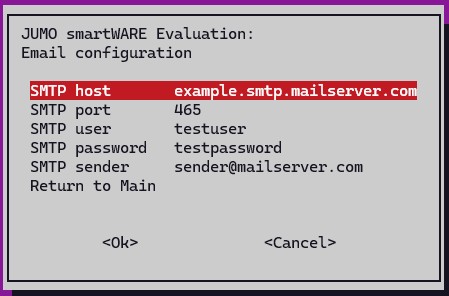

E-Mail-Einstellungen

Damit die JUMO smartWARE Evaluation E-Mails versenden kann, z. B. zur automatisierten Übermittlung von Tages- oder Chargenberichten, müssen die Zugangsdaten des eigenen E-Mail-Servers eingetragen werden. Mit einem Doppelklick auf “Email configuration” werden die E-Mail-Einstellungen geöffnet.

Durch einen weiteren Doppelklick auf den jeweiligen Eintrag kann der entsprechende Wert bearbeitet werden. Die Änderung wird mit “Ok” bestätigt und wird mit dem nächsten Start der JUMO smartWARE Evaluation aktiv.

Nach der Installation und der Durchführung der Grundeinstellungen muss die JUMO smartWARE Evaluation über das das Skript “start_smartware.sh” gestartet werden. Dies ist auch nach einem Update erforderlich.

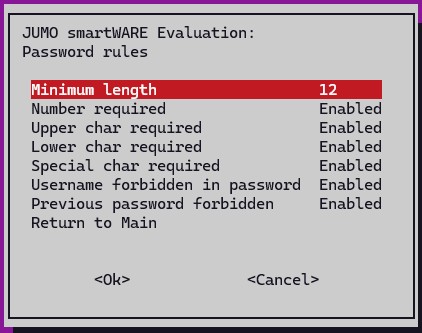

Passwortregeln

Für das Passwort können die folgenden Regeln konfiguriert werden:

|

Regel |

Beschreibung |

|

|---|---|---|

|

Minimum length |

Legt fest, aus wie vielen Zeichen (Ziffern, Buchstaben und Sonderzeichen) ein Passwort mindestens bestehen muss. |

|

|

Number required |

Enabled |

Das Passwort muss mindestens eine Ziffer enthalten. |

|

Disabled |

Keine Prüfung. |

|

|

Upper char required |

Enabled |

Das Passwort muss mindestens einen Großbuchstaben enthalten. |

|

Disabled |

Keine Prüfung. |

|

|

Lower char required |

Enabled |

Das Passwort muss mindestens einen Kleinbuchstaben enthalten. |

|

Disabled |

Keine Prüfung. |

|

|

Special char required |

Enabled |

Das Passwort muss mindestens ein Sonderzeichen enthalten.

|

|

Disabled |

Keine Prüfung. |

|

|

Username forbidden in password |

Enabled |

Das Passwort darf nicht den Benutzernamen enthalten. |

|

Disabled |

Keine Prüfung. |

|

|

Previous password forbidden |

Enabled |

Das neue Passwort muss sich vom bisherigen Passwort unterscheiden. |

|

Disabled |

Keine Prüfung. |

|

LDAP (Lightweight Directory Access Protocol)

LDAP (Lightweight Directory Access Protocol) ist ein standardisiertes Protokoll, das den Zugriff auf Verzeichnisdienste ermöglicht. Über LDAP kann eine Software z. B. an Active Directory (AD) angebunden werden. Dadurch werden vorhandene Benutzerkonten aus dem Unternehmensverzeichnis genutzt, wodurch keine separaten lokalen Konten erforderlich sind.

Berechtigungen und Rollen werden automatisch aus dem Firmennetzwerk übernommen, was eine zentrale und konsistente Verwaltung gewährleistet.

Ist LDAP aktiviert, erfolgt die Authentifizierung der Benutzer ausschließlich über den zentralen ID-Provider und nicht mehr über die lokale Benutzerverwaltung. Lokale Benutzer können sich erst wieder anmelden, wenn LDAP deaktiviert wird.

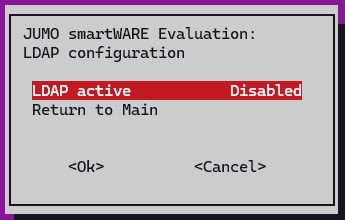

LDAP ist standardmäßig deaktiviert.

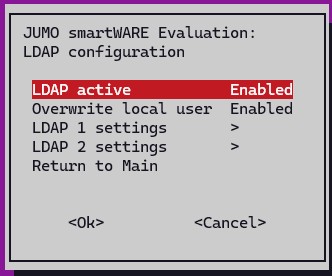

Mit der Aktivierung stehen folgende Einstellungsmöglichkeiten zur Verfügung:

Wenn „Overwrite local user“ aktiviert ist, wird ein vorhandenes lokales Benutzerkonto, dessen Benutzername einem Eintrag im zentralen ID‑Provider entspricht, in einen LDAP‑Benutzer umgewandelt. Dies ist sinnvoll, wenn der lokale Benutzer bereits Dashboards oder andere individuelle Inhalte angelegt hat.

Ein rein lokaler Benutzer kann sich nur anmelden, wenn LDAP deaktiviert ist.

Ein migrierter lokaler Benutzer kann sich weiterhin mit seinem lokalen Passwort anmelden, solange LDAP deaktiviert ist. Sobald LDAP aktiviert wird, kann er sich alternativ auch mit seinem LDAP‑Passwort anmelden.

Benutzer, die ausschließlich über LDAP existieren, können sich nur bei aktivem LDAP anmelden.

In der Benutzerliste ist ersichtlich, ob ein Benutzer lokal, zentral über LDAP oder durch Migration (Lokal/LDAP) entstanden ist.

Passwörter von LDAP‑Benutzern werden nicht lokal gespeichert.

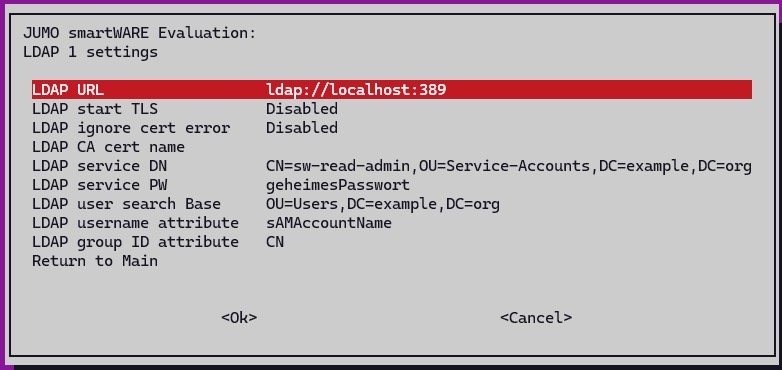

LDAP 1 enthält alle notwendigen Parameter zur Anbindung.

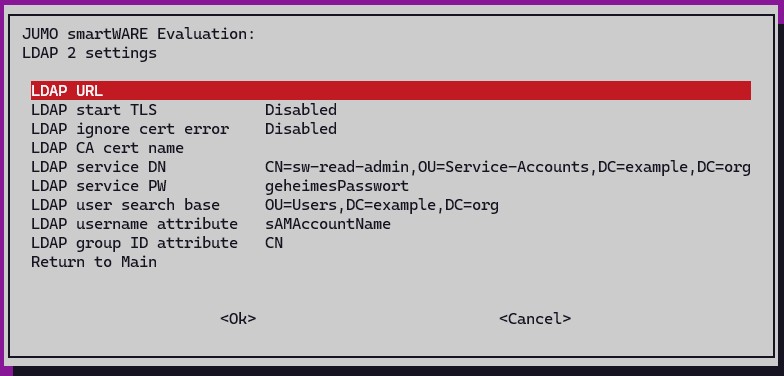

LDAP 2 dient als alternative Verbindung und wird verwendet, wenn LDAP 1 nicht verfügbar oder fehlerhaft ist.

|

Einstellung |

Beschreibung |

|

|---|---|---|

|

LDAP URL |

URL des Servers, z. B.:

|

|

|

LDAP STARTTLS |

Enabled |

Eine bestehende, unverschlüsselte Verbindung wird nachträglich in eine verschlüsselte TLS-Verbindung umgewandelt. |

|

Disabled |

Einstellung wird nicht verwendet. |

|

|

LDAP Ignore Cert Error |

Enabled |

Zertifikatsfehler werden ignoriert. Dies ist notwendig, wenn z. B. selbst signierte Zertifikate verwendet werden. |

|

Disabled |

Zertifikatsfehler werden nicht ignoriert. Bei ungültigem Zertifikat wird keine Verbindung hergestellt. |

|

|

LDAP CA Cert Name |

Dateiname der Zertifikatsdatei, z. B. “ldap_ca_cert.crt” Die Zertifikatsdatei muss in das folgende Verzeichnis kopiert werden: ~/smartWAREData/dataview |

|

|

LDAP Service DN |

Distinguished Name (DN) des Service-Users, der für Anfragen an das Active Directory verwendet wird. Der Service-User wird von der IT bereitgestellt und benötigt ausschließlich lesende Berechtigungen im Active Directory. Beispiel: |

|

|

LDAP Service PW |

Passwort des Service Users, der für Anfragen an das Active Directory genutzt wird. |

|

|

LDAP User Search Base |

Pfad, in dem die Benutzer gesucht werden. Beispiel: Es muss mindestens die Domain angegeben werden: |

|

|

LDAP User Name Attribute |

Attribut eines Benutzers, das als Anmeldename und für die Anzeige des Benutzernamens verwendet wird. Im Fall von Active Directory häufig Bei anderen Systemen, z. B. |

|

|

LDAP Group ID Attribute |

Definiert das Active Directory Attribut, das verwendet wird, um den Gruppennamen aus den Distinguished Names (DNs) der Active Directory Gruppen zu extrahieren, z. B. |

|

Wird die LDAP‑Konfiguration geändert, ist ein Neustart der JUMO smartWARE Evaluation erforderlich.

Welche Rechte ein Benutzer besitzt, wird durch die Rollen bestimmt, die ihm zugeordnet sind.

Ein zentraler Identity Provider wie Active Directory verwendet keine Rollen, sondern Gruppen. Ein Benutzer kann mehreren Gruppen angehören. In der JUMO smartWARE Evaluation besteht die Möglichkeit, Gruppen bestimmten Rollen zuzuordnen, sodass Rechte indirekt über die Gruppenmitgliedschaften bestimmt werden.

Nach erfolgreicher Anmeldung übermittelt der Identity Provider die Gruppen des Benutzers per LDAP an die Anwendung. Diese prüft, ob die Gruppen in der Konfiguration hinterlegt sind, und weist ihnen anhand einer Zuordnungstabelle die jeweiligen Rollen zu. Aus diesen Rollen ergeben sich die konkreten Benutzerrechte.

Standardmäßig stehen folgende Zuordnungen zur Verfügung:

|

LDAP/AD-Gruppe |

Interne Rolle |

|---|---|

|

|

|

|

|

|

|

|

|

|

|

|

Die aufgeführten Zuordnungen dienen als Vorschlag und können vor der Aktivierung von LDAP durch einen lokalen Administrator in den LDAP-Gruppen angepasst werden.

Falls eine Anpassung erforderlich ist, sollte diese vor der Inbetriebnahme der LDAP‑Integration durchgeführt werden.